انواع هک(Hacking)

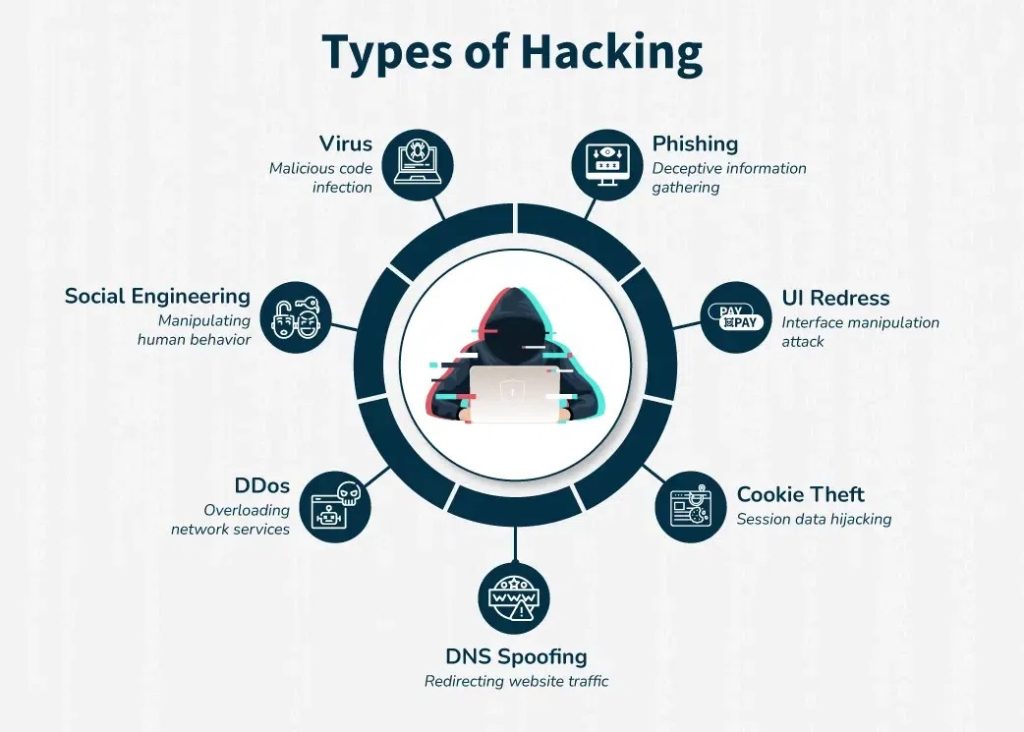

هک (Hacking) فعالیتی است که نقاط ضعف را در یک سیستم پردازش دانش و یک شبکه برای استفاده از امنیت برای درک دسترسی به دانش خصوصی یا داده های تجاری استفاده می کند. رایانه برای اداره یک کسب و کار شایسته واجب شده است. داشتن سیستم های کامپیوتری ایزوله کافی نیست. اینها تهدیدات و آسیبپذیریهای مختلف امنیت سایبری از جمله فیشینگ، ویروسها، حملات اصلاح رابط کاربری، سرقت کوکیها، حملات DDoS، جعل DNS، مهندسی اجتماعی، وصلههای امنیتی از دست رفته، دستگاههای تزریق بدافزار و شکستن رمز عبور هستند.

آنها باید برای تسهیل ارتباط با مشاغل خارجی شبکه ای شوند. این آنها را در معرض دنیای سطحی و هک قرار می دهد. هک سیستم به معنای بهرهبرداری از رایانهها برای ارتکاب اعمال نادرست مانند کلاهبرداری، تهاجم به حریم خصوصی، سرقت دانش شرکتی/شخصی و غیره است. جرایم سایبری هر ساله چندین دلار هزینه برای چندین سازمان دارد. کسب و کارها مجبورند در برابر چنین حملاتی از خود دفاع کنند.

انواع هک:

هک چیزی است که شما باید از خود در برابر آن محافظت کنید و تنها با پیشبینی اینکه چگونه یک هکر ممکن است فکر کند وارد سیستم شود، انجام میشود.

-

فیشینگ

در این نوع هک، هکر قصد دارد اطلاعات حیاتی کاربران مانند رمزهای عبور حساب، جزئیات مسترکارت و غیره را به سرقت ببرد. به عنوان مثال، هکرها میتوانند یک وب سایت اصلی را برای تعامل با کاربر تکرار کنند و میتوانند اطلاعات مهم را از وب سایت تکراری که هکر ایجاد کرده است به سرقت ببرند.

-

ویروس

اینها با ورود هکرها به فیلترهای وب سایت به محض ورود به وب سایت، آن را فیلتر میکند. هدف خراب کردن اطلاعات یا منابع موجود در وب سایت نت است.

-

اصلاح رابط کاربری

در این تکنیک، هکر یک رابط وانمودی ایجاد میکند و به محض اینکه کاربر به قصد پیشرفت به یک وب سایت خاص کلیک میکند، به یک وب سایت خاص هدایت میشود.

-

دزدی کوکی

هکرها با سوء استفاده از کدهای مخرب و سرقت کوکی هایی که حاوی نکات، گذرواژه های ورود و غیره هستند، به وب سایتهای شبکه دسترسی پیدا میکنند. سپس به حساب خود دسترسی پیدا کنید و هر عاملی را غیر از حساب شما انجام میدهد.

-

انکار سرویس توزیع شده (DDoS)

این تکنیک هک با هدف از بین بردن یک وب سایت است تا کاربر نتواند به آن دسترسی داشته باشد یا خدمات خود را ارائه دهد. سرور را از کار میاندازد و از پاسخگویی آن جلوگیری میکند، که ممکن است دائماً باعث خطای شرط شود.

-

جعل DNS

این اساساً از دانش حافظه پنهان یک وب سایت اینترنتی یا دامنه استفاده میکند که ممکن است کاربر فراموش کرده باشد به روز نگه دارد. سپس دادهها را به یک وب سایت مخرب مجزا هدایت میکند.

-

مهندسی اجتماعی

مهندسی اجتماعی تلاشی است برای دستکاری شما برای به اشتراک گذاشتن اطلاعات شخصی، گاهی اوقات با جعل هویت یک منبع قابل اعتماد.

-

وصلههای امنیتی از دست رفته

ابزارهای امنیتی در نتیجه پیشرفت چشم انداز هک منسوخ می شوند و برای محافظت در برابر تهدیدات جدید به روز رسانیهای مکرر نیاز دارند.

-

دستگاههای تزریق بدافزار

مجرمان سایبری از سختافزار برای نفوذ بدافزار به رایانه شما استفاده میکنند. شما می توانید USB های آلوده را شناسایی کرده باشید که به هکرها امکان دسترسی از راه دور به دستگاه شما را هنگامی که به رایانه شما متصل است می دهد.

-

شکستن رمز عبور

هکرها اعتبار شما را از طریق تکنیکی به نام keylogging دریافت میکنند.

تکنیکهایی برای محافظت از خود

- ابتدا، باید مطمئن شوید که اطلاعات شخصی و جزئیات حساب شما خصوصی نگه داشته میشوند.

- کد آنتی ویروس را برای محافظت در برابر فعالیتهای مخرب نصب کنید.

- روی پیوند غیرمجاز کلیک نکنید و مطمئن شوید که اطلاعاتی که برای شما ارسال میشود از منبع قانونی است.

- همیشه نرمافزار به روز داشته باشید و از تنظیمات پیش فرض در دستگاهها استفاده نکنید.

چه دستگاههایی در برابر هکرها آسیب پذیرتر هستند؟

دستگاههای ما که در معرض خطر هکرها هستند، تلفنهای هوشمند، گجتهای اینترنت اشیا و رایانههای قدیمیتر هستند (زیرا در آن زمان امنیت چندانی نداشتند). تلفنهای هوشمند اطلاعات شخصی زیادی را در خود نگه میدارند و هدف آسانی برای فیشینگ توسط هکرها هستند. دستگاههای اینترنت اشیا، مانند وسایل خانه هوشمند (تلویزیونهای هوشمند، سوئیچها، و غیره)، اغلب از امنیت بالایی برخوردار نیستند و آنها را به اهداف اصلی تبدیل میکند. رایانههای قدیمیتر ممکن است آخرین وصلههای امنیتی را از دست بدهند، بنابراین در معرض تهدیدات جدیدتر این زمان قرار دارند. حتی تلویزیونهای هوشمند و خودروهای متصل نیز میتوانند آسیبپذیر باشند، اگر به درستی ایمن نشده باشند. هکرها عاشق رمزهای عبور ضعیف، نرم افزارهای قدیمی و شبکه های ناامن برای نفوذ هستند.

ما میتوانیم با به روز نگه داشتن دستگاهها و استفاده از رمزهای عبور قوی و منحصر به فرد از آنها محافظت کنیم. این به ما کمک میکند تا دستگاههای خود را از هکرها در امان نگه داریم.

بیشتر بخوانید:

اثرات و تاثیر هکرها

اثرات خطرناک بسیاری از هکرها بر زندگی شخصی و حرفه ای ما وجود دارد.

- این منجر به نقض اطلاعات میشود، این مضرترین اثر هک است. دسترسی غیرمجاز به اطلاعات حساس، منجر به سرقت هویت و نقض حریم خصوصی میشود. این همچنین منجر به کلاهبرداریهای آنلاین زیادی میشود.

- افزایش هزینه امنیتی، پیشی گرفتن از پارامترهای امنیتی شرکت به معنای یک سیستم امنیتی ضعیف است و نیاز به بهبود بیشتر دارد.

- از دست دادن شهرت یک شرکت، افشای دادههای مشتری در یک محیط خارجی برای شهرت شرکت مضر است.

- آسیب به سیستم و حذف دادهها از پایگاه داده شرکت منجر به بازسازی استثنایی سیستم از ابتدا میشود.

- این منجر به عواقب قانونی مانند جریمه، هزینههای قانونی و مجازاتهای نظارتی ناشی از عدم انطباق و سهل انگاری میشود.

چگونه از هکرها جلوگیری کنیم

- راههای زیادی وجود دارد که از طریق آنها میتوانیم از ورود هکرها به پایگاه داده یا دسترسی به فایلها یا پوشههای ما جلوگیری کنیم.

- از رمز عبور قوی استفاده کنید. ما باید از نگهداری رمزهای عبور مانند 11111111، 00000000، 123456789، qwertyui، dragon، a that و غیره خودداری کنیم. میتوانیم از حروف بزرگ همراه با حروف کوچک و کاراکترهای خاص (مانند @،#، $، و) استفاده کنیم.

- نرمافزار ما را به روز نگه دارید تا آخرین اقدامات امنیتی را داشته باشد. کامپیوترهای قدیمی به دلیل تدابیر امنیتی ضعیف به راحتی هک میشوند.

- پشتیبان گیری از اطلاعات در صورت از دست رفتن دادهها. در صورت هکهایی مانند تزریق SQL، در صورت از دست رفتن دادهها، باید همیشه اطلاعات پشتیبان آماده داشته باشیم.

- به کاربران آموزش دهید و آنها را از آخرین روندهای هک آگاه کنید تا بتوانند خود را آماده کنند و قربانی فیشینگ نشوند.

- با استفاده از تنظیمات شبکه ایمن، مانند VPN ها، فایروالها و سیستمهای تشخیص نفوذ، برای محافظت از ترافیک شبکه.

بیشتر بخوانید:

- فایروال (firewall) شبکه چیست؟

- چگونه یک پسورد(Password) یا رمز عبور قوی داشته باشیم؟

- رمزگذاری داده ها چیست؟ الگوریتم ها و روش ها

- بهترین آنتی ویروس ها برای ویندوز

نتیجه گیری

اینها هکهای مختلفی هستند، از جمله فیشینگ، ویروسها، حملات اصلاح رابط کاربری، سرقت کوکی، حملات DDoS، جعل DNS، مهندسی اجتماعی، وصلههای امنیتی از دست رفته، دستگاههای تزریق بدافزار، و شکستن رمز عبور. دستگاههایی که در معرض خطر هکرها هستند، تلفنهای هوشمند، گجتهای اینترنت اشیا و رایانههای قدیمیتر هستند (از آنجایی که در آن زمان از امنیت زیادی برخوردار نبودند). هر چیزی که بتوان آن را به راحتی حدس زد به عنوان رمز عبور ایمن نیست. ما در مورد تمام جنبههای هک، اثرات آن و نحوه جلوگیری از آنها صحبت کردهایم. با مطالعه مقاله، دانش متوسطی در مورد انواع هک و نحوه محافظت از خود در برابر هکرها و ترفندهای آنها به دست خواهید آورد.

سوالات متداول در مورد انواع هک

رایجترین انواع هک چیست؟

رایجترین انواع هک عبارتند از فیشینگ، ویروسها، حملات اصلاح UI، سرقت کوکی، حملات DDoS، جعل DNS، مهندسی اجتماعی، وصلههای امنیتی از دست رفته، دستگاههای تزریق بدافزار، و شکستن رمز عبور.

هک اخلاقی چیست؟

هک اخلاقی شامل آزمایش قانونی سیستم های یک سازمان است. به عبارت ساده، زمانی که فردی با اجازه خود اجازه هک در یک سیستم سازمانی را برای تست نرمافزار و یافتن نقاط ضعف سیستمها دارد.

تزریق SQL چیست؟

تزریق SQL تکنیکی برای سرقت داده های سازمان است. معمولاً زمانی اتفاق میافتد که دادههای ورودی برای کدهای مخرب (پرسوجوهای SQL) در آن بررسی نمیشوند. این می تواند به هکرها اجازه دهد تا داده ها را از پایگاه داده بدون اجازه صحیح مالک مشاهده و حذف کنند.